Nouveautés Moodle 2020-2021

La plateforme Moodle 2020-2021 (version 3.8) propose de nouvelles fonctionnalités et quelques modifications ergonomiques, pour un usage facilité par rapport à la plateforme que vous utilisiez en 2019-2020.

Insérer un média (image, vidéo, audio) plus facilement

Insérer un média (image, vidéo, audio) plus facilement

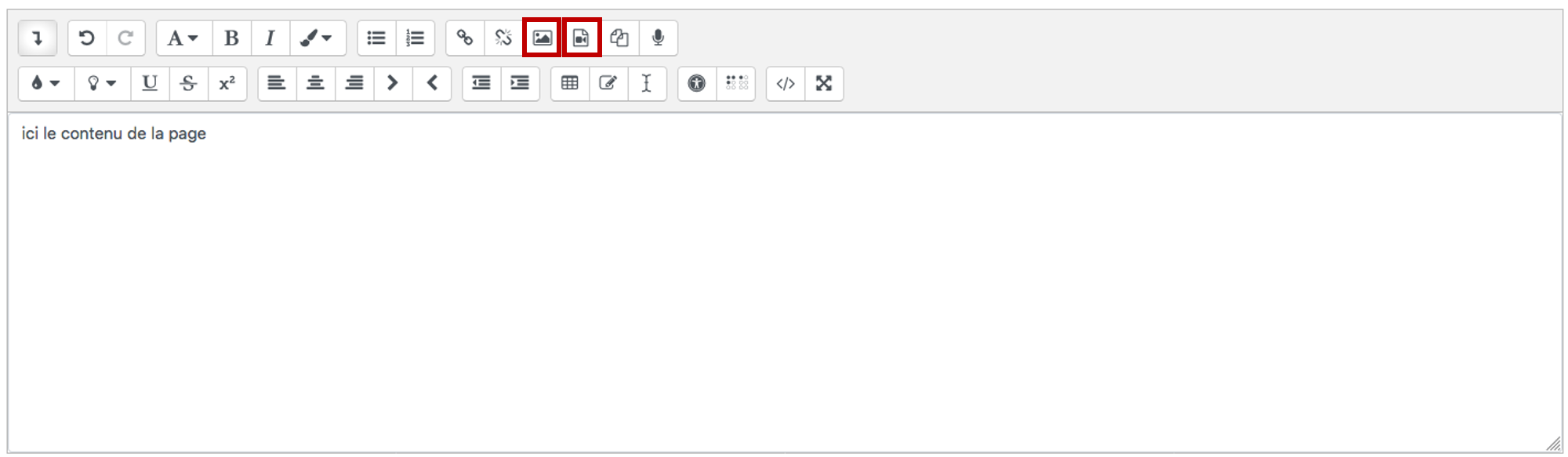

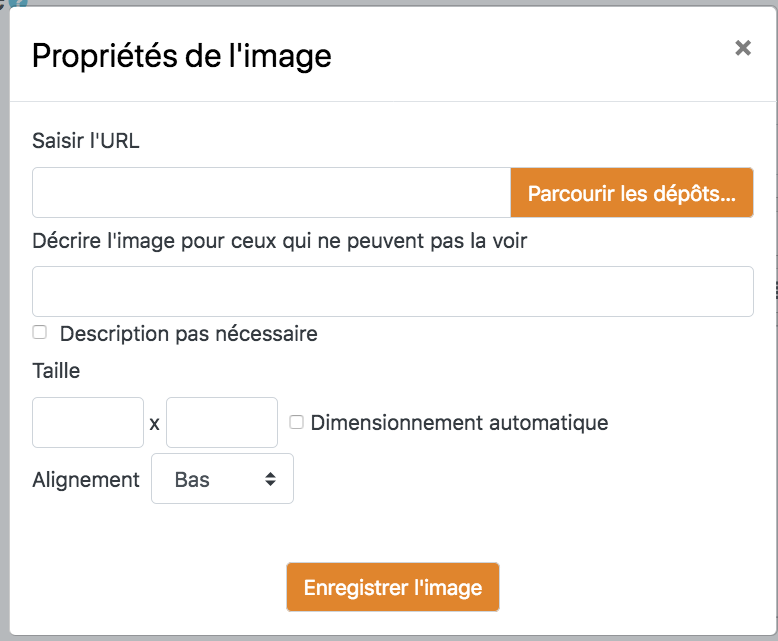

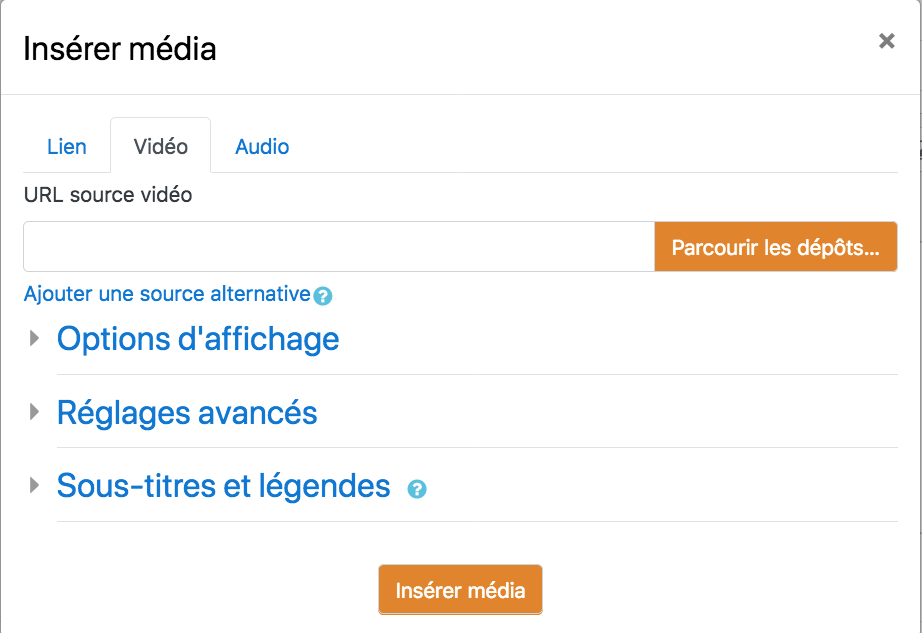

En cliquant sur l'icône "image" ou "vidéo" dans l'éditeur de texte, vous pouvez facilement intégrer une image, un fichier vidéo ou audio.

Une fenêtre s'ouvrira vous permettant de définir la taille de votre média :

-

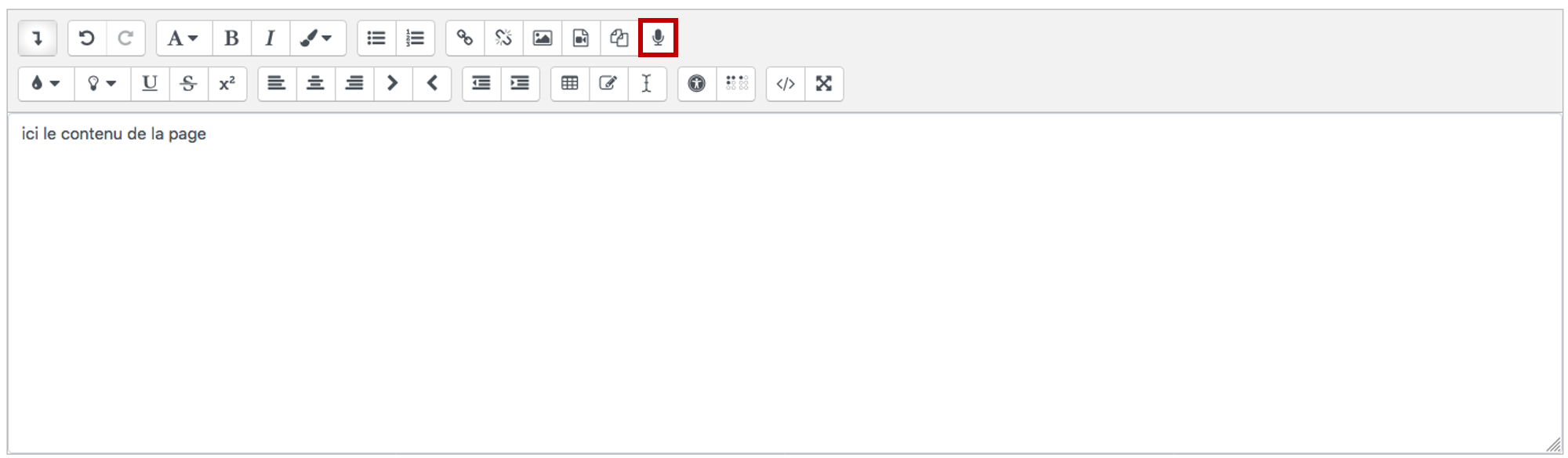

S'enregistrer en direct en audio jusqu'à 10 minutes

S'enregistrer en direct en audio jusqu'à 10 minutes

Auparavant, l'éditeur de texte permettait d'enregistrer votre voix et de proposer aux étudiants de s'enregistrer (dans des tests notamment) pour une durée de 2 minutes maximum. Désormais, cette fonctionnalité permet de s'enregistrer pendant 10 minutes maximum.

-

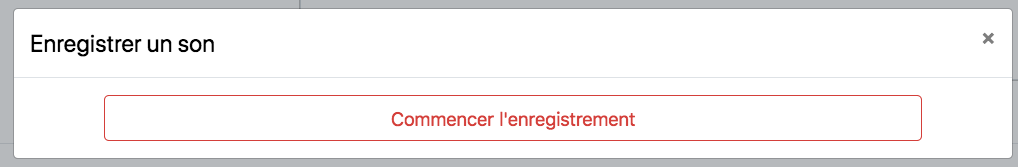

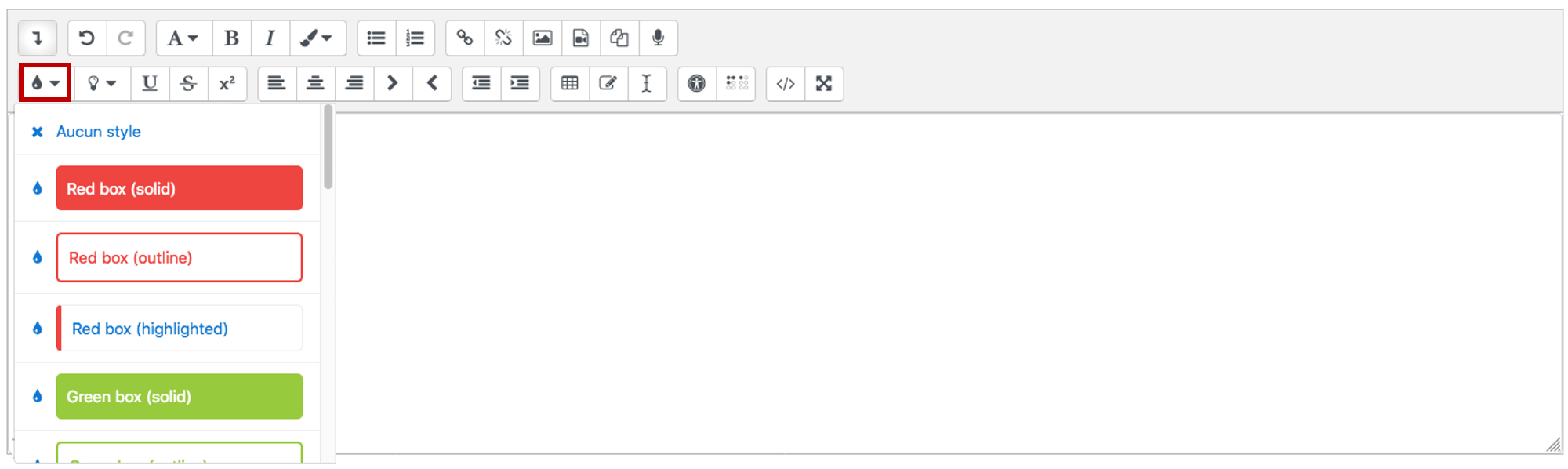

Mettre en valeur des contenus textuels

Mettre en valeur des contenus textuels

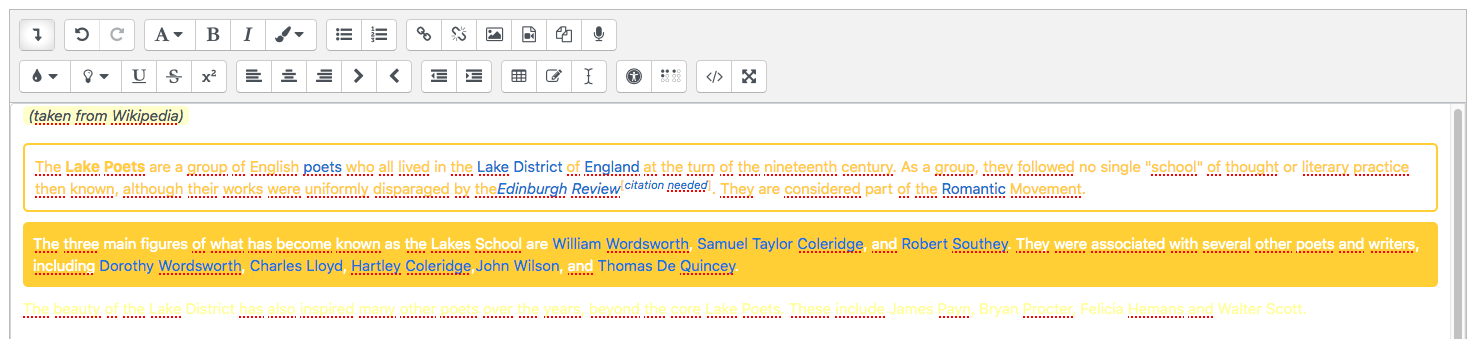

Le nouvel éditeur de texte vous permet aussi de mettre en avant du texte sous la forme d'encadrés de couleur :

exemple :

-

Créer plus simplement des tableaux

Créer plus simplement des tableaux

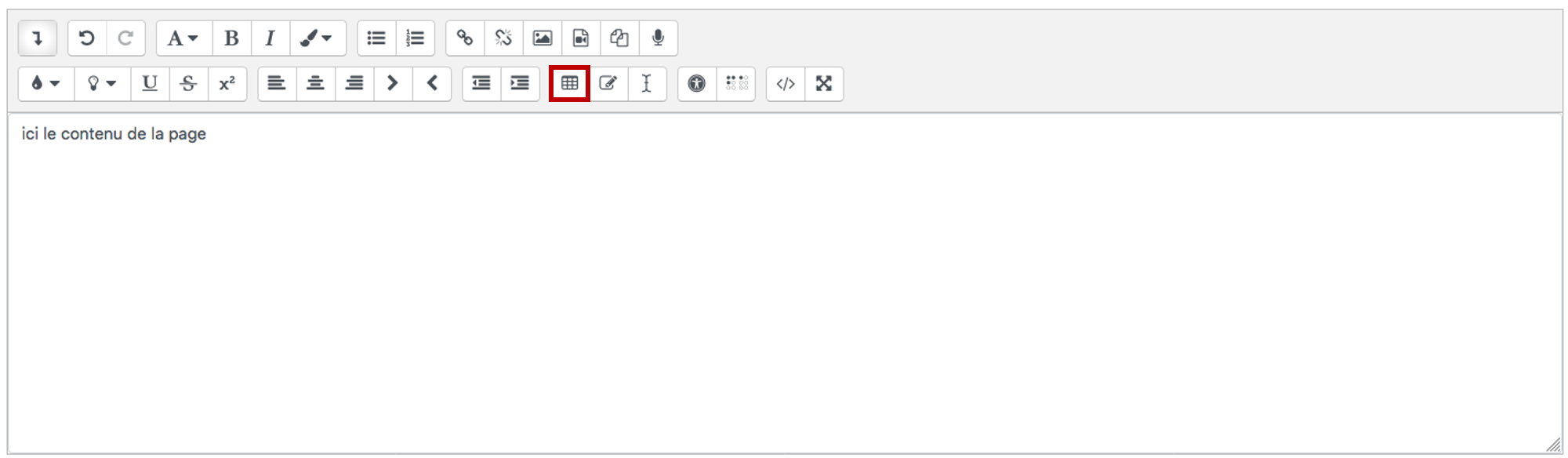

En cliquant sur l'icône "Tableau" de l'éditeur de texte, une fenêtre s'ouvre, vous permettant de créer facilement un tableau :

Vous choisissez la légende, les entêtes, le nombre de lignes ("rangées") et colonnes ainsi que les couleurs (bordures et fonds) et l'épaisseur des bordures.

-

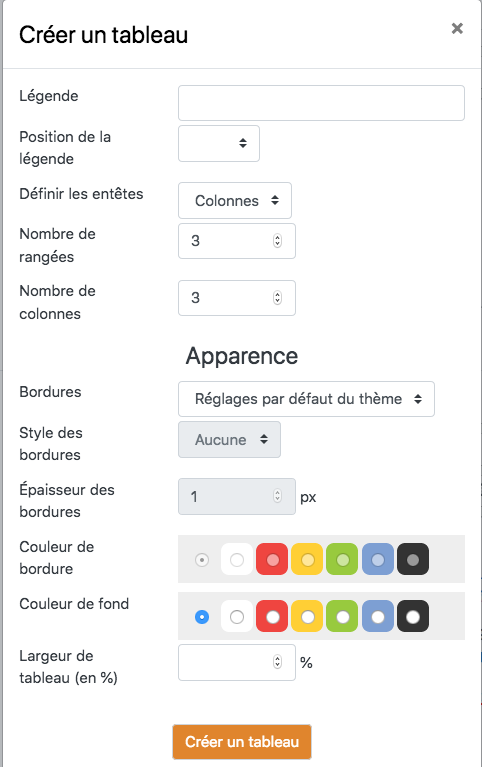

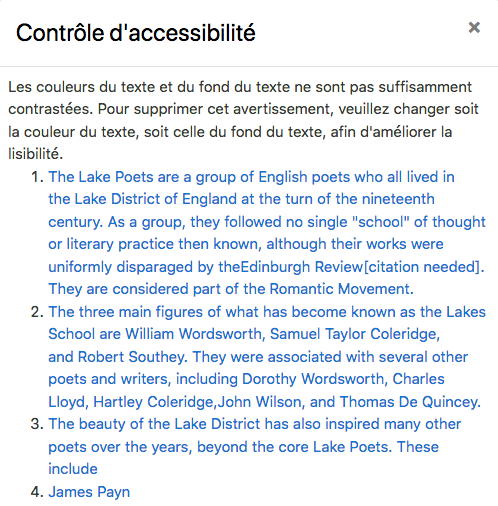

Vérifier automatiquement le respect des normes d'accessibilité

Vérifier automatiquement le respect des normes d'accessibilité

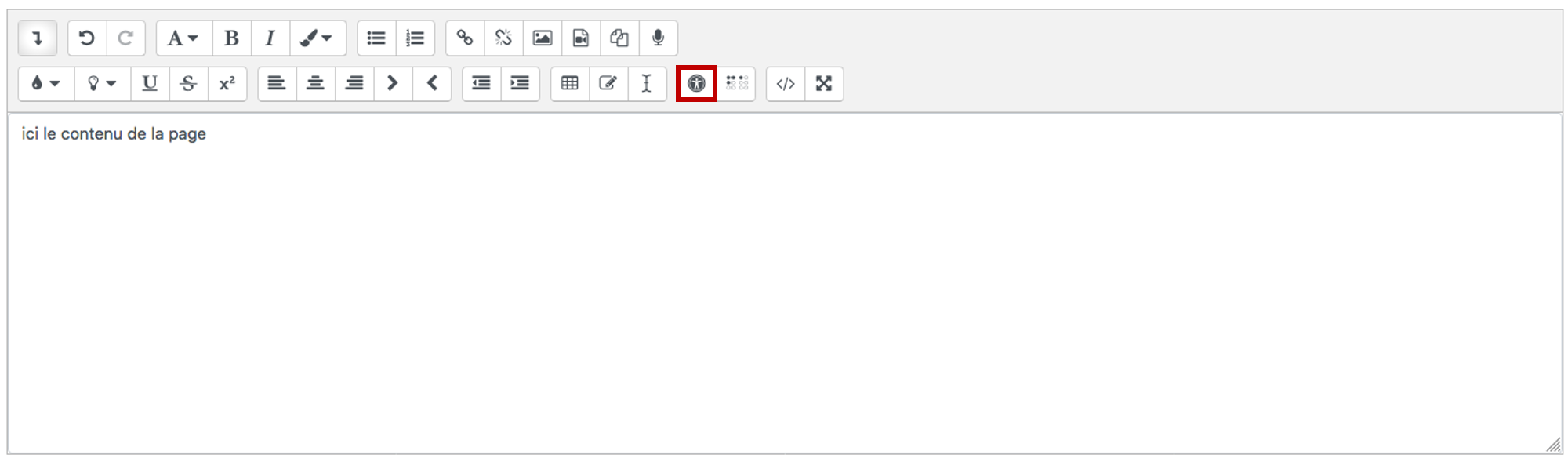

Une nouvelle fonctionnalité vous permet de vérifier si votre contenu (comprenant texte, images, vidéos, audios, tableaux...) est bien accessible pour les personnes porteuses de handicap :

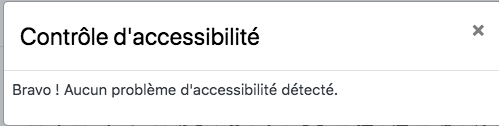

Une fenêtre s'ouvre vous indiquant si vous respectez les normes d'accessibilité :

Exemple de non-respect des normes d'accessibilité :

Dans cette liste, le nom de l'étudiant précède désormais son prénom et vous trouverez également le n° d'identification de l'étudiant/l'enseignant.

Nom, Prenom-numero de l'étudiant_file ou onlinetext_

"file" : s'il s'agit d'un fichier joint

"onlinetext" : s'il s'agit d'un texte écrit en ligne

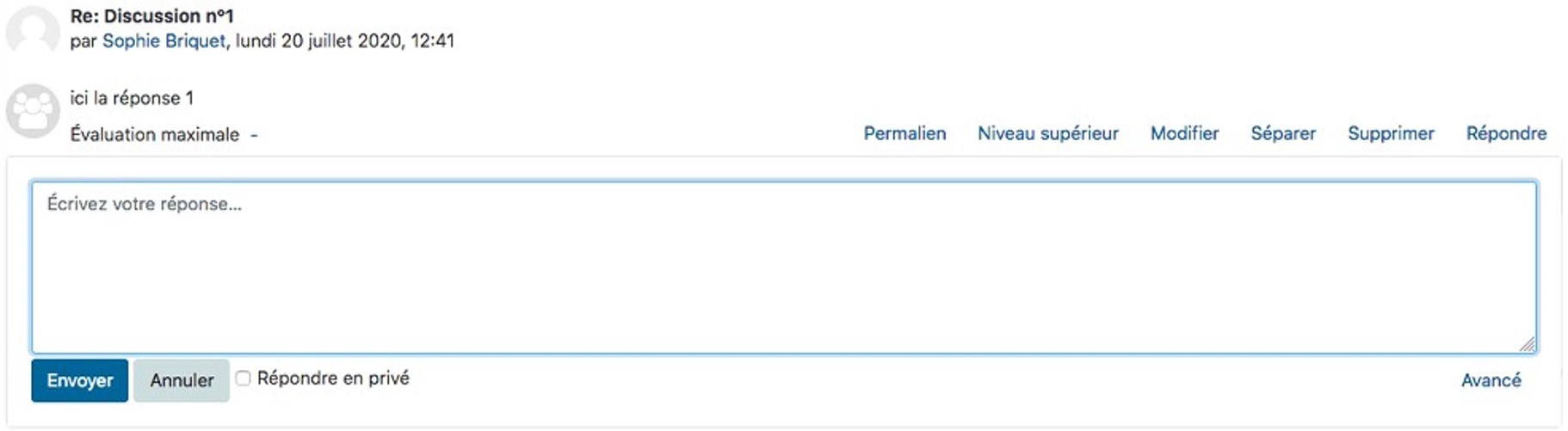

Dans tous les types de forums, l'interface pour répondre à un message ou ajouter une discussion a été simplifiée. Pour ajouter pièces-jointes (photos, vidéos) ou éditer son texte, il faut cliquer sur "avancé".

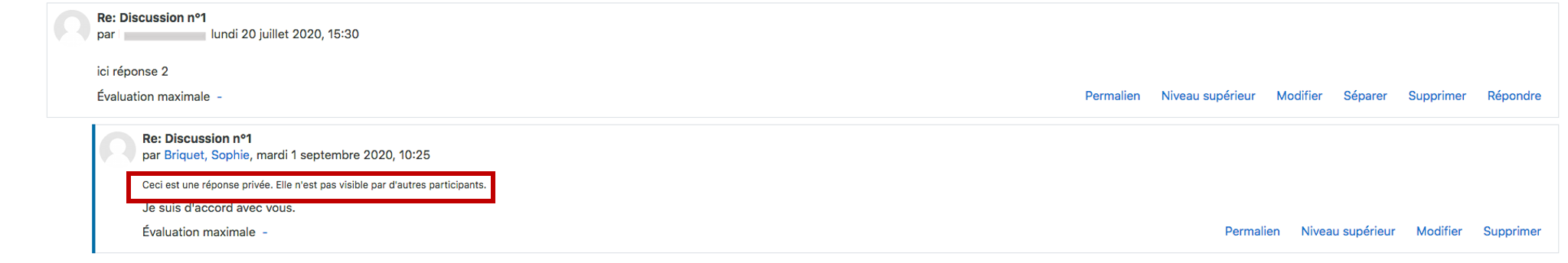

Une nouvelle fonctionnalité est proposée : il est possible de répondre en "privé" à un message ; dans ce cas, seule la personne qui aura posée la question pourra lire la réponse envoyée en "privé".

Exemple de conversation avec un message envoyé en privé :

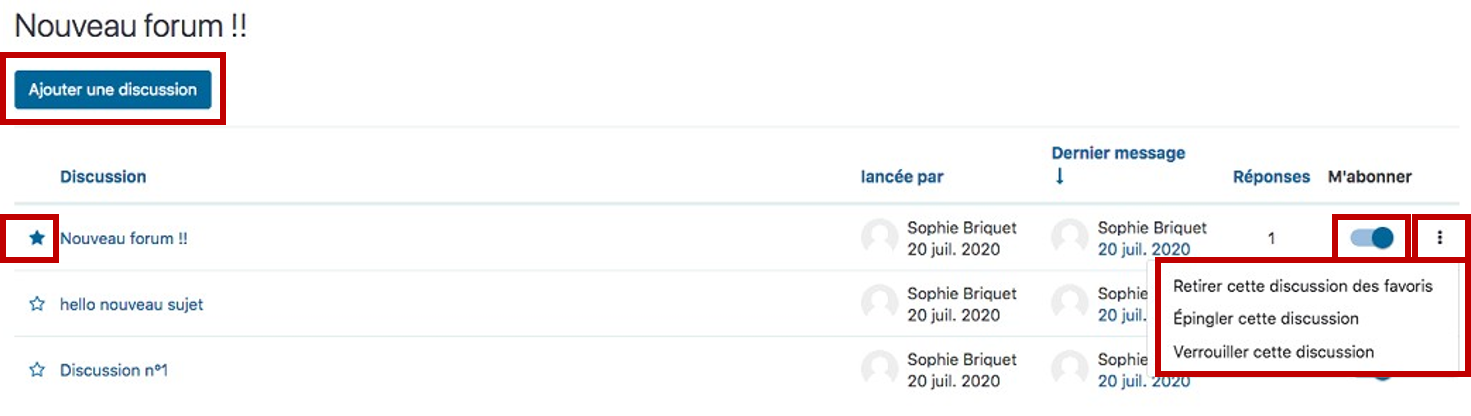

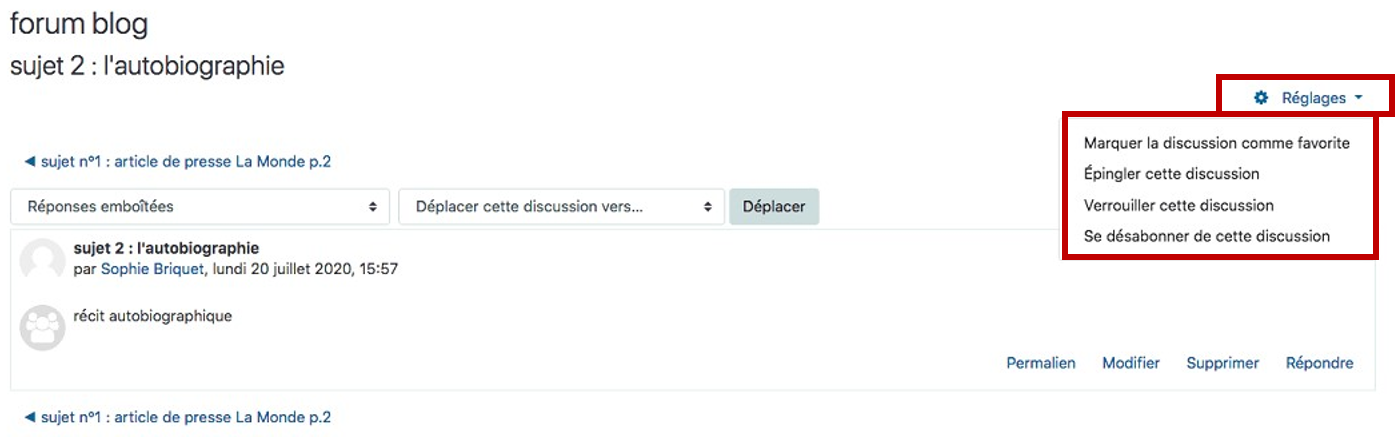

Les fonctionnalités pour "épingler" une discussion, "marquer en favori" et d'abonnement et de désabonnements aux discussions deviennent plus facile à repérer et à gérer :

-"Épingler" une discussion : marquée par une icône "épingle"

- "Mettre en favori" une discussion : elle est marquée avec une icône étoile

- S'abonner et se désabonner aux notifications des discussions (par défaut, on est abonnés à toutes les discussions

Pour les forums du type "Standard pour utilisation générale", "chaque personne lance une discussion unique" et "Questions/Réponses", voici comment ces fonctionnalités se présentent :

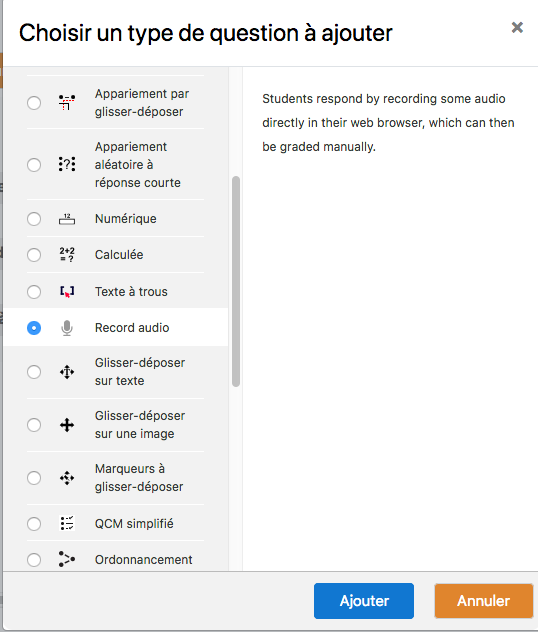

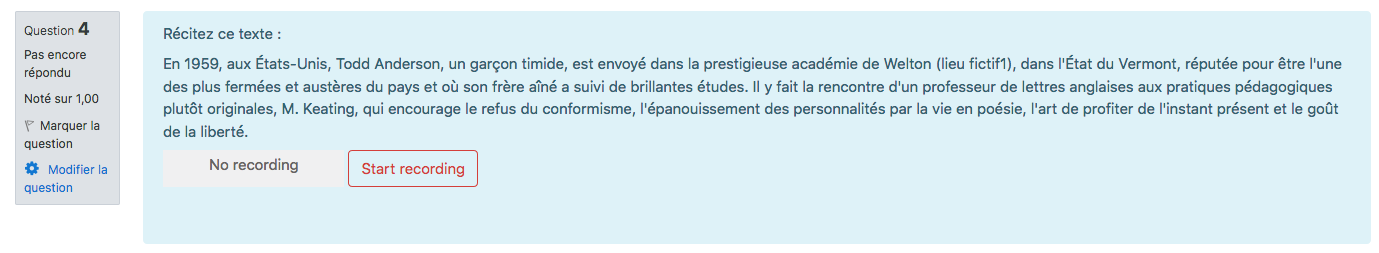

Ce nouveau type de question appelé "Record audio" permet aux étudiants de répondre à une consigne oralement, en s'enregistrant directement - dans une limite de 10 minutes maximum.

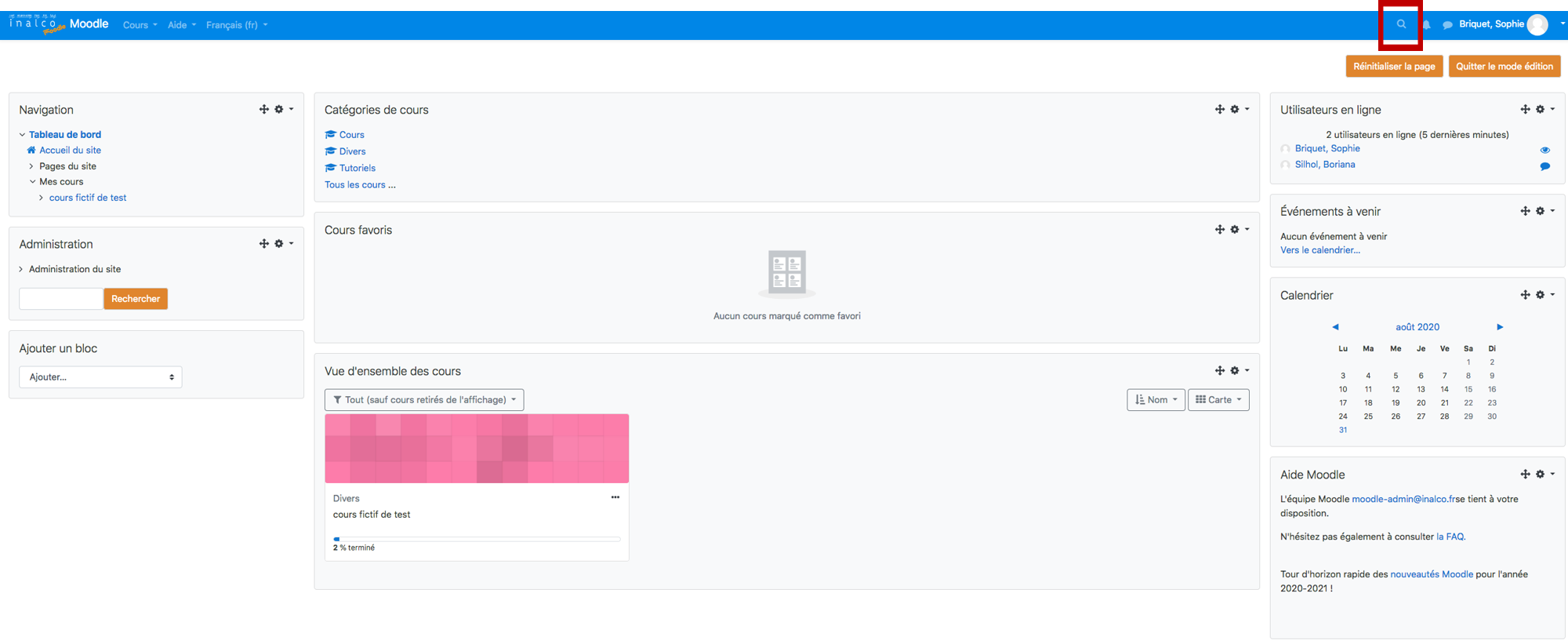

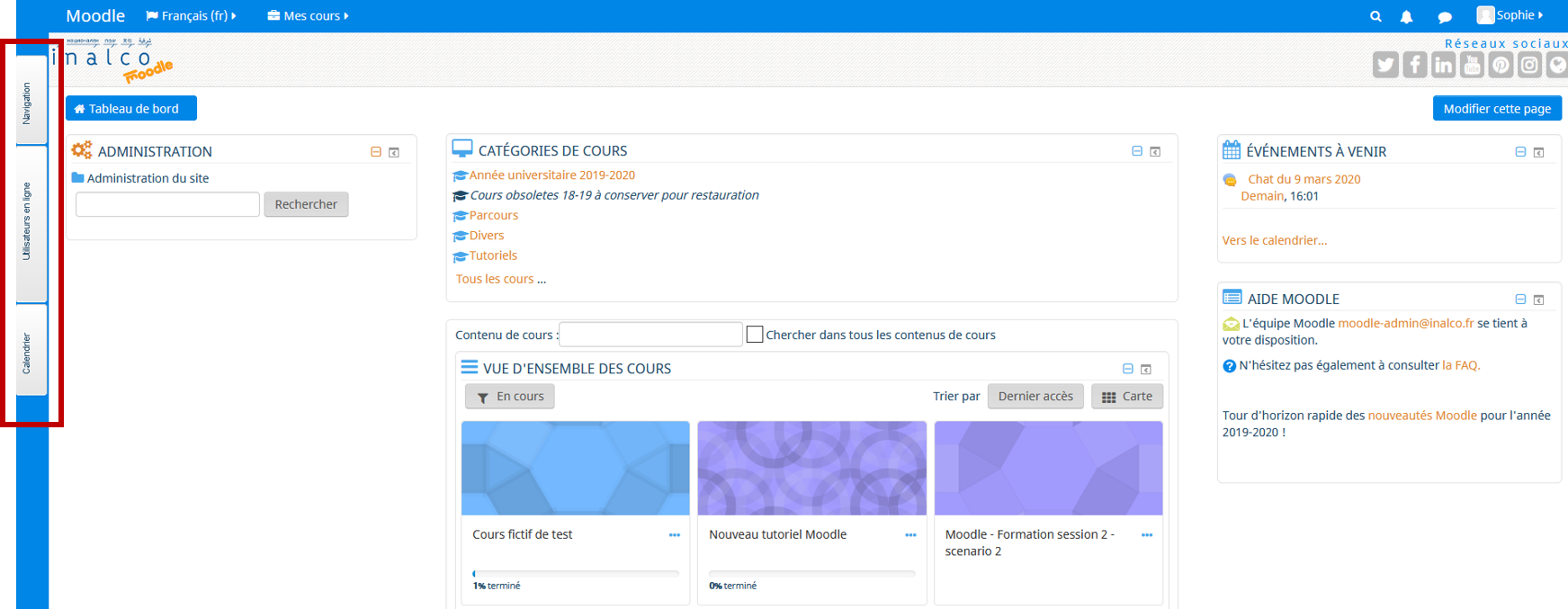

1. Le "dock" ou "bureau" latéral

Dans la nouvelle version de Moodle il n'est plus possible de mettre des blocs (bloc de navigation, bloc calendrier, bloc "utilisateurs en ligne", etc) dans le "dock" qui permettait une organisation personnalisée :

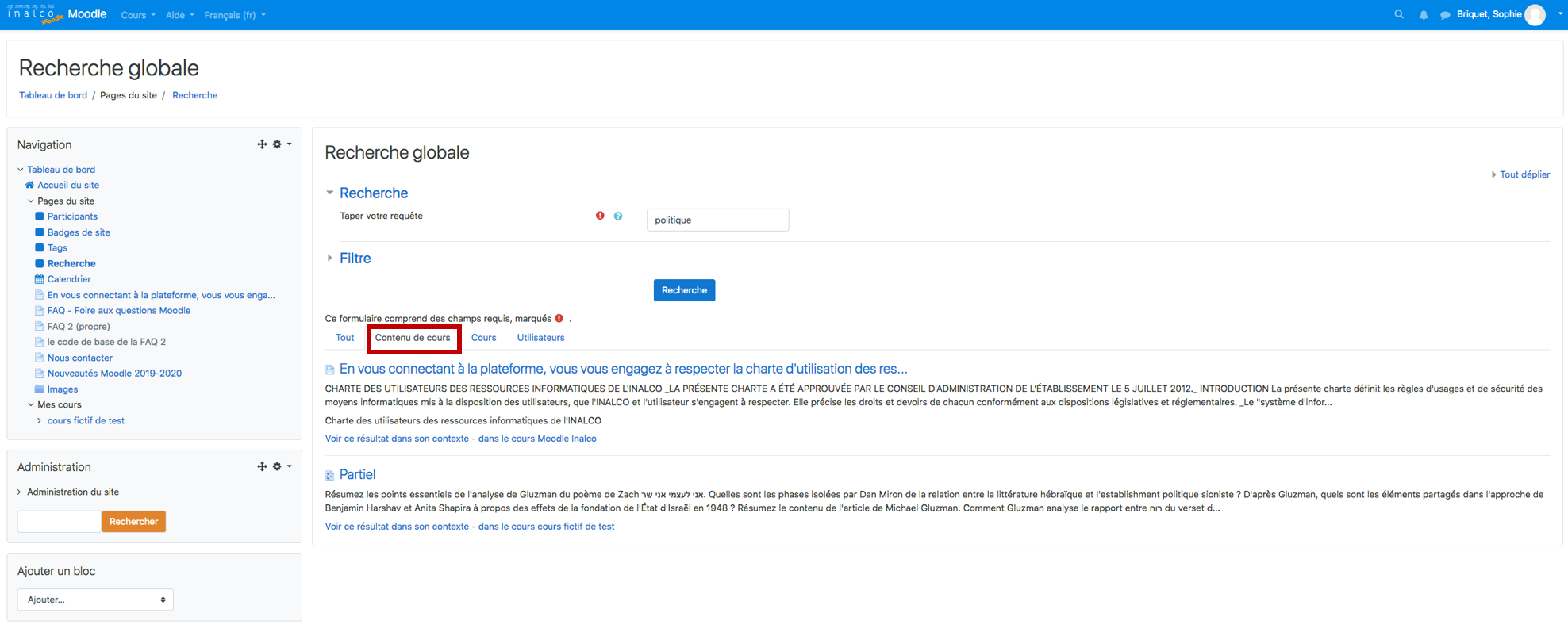

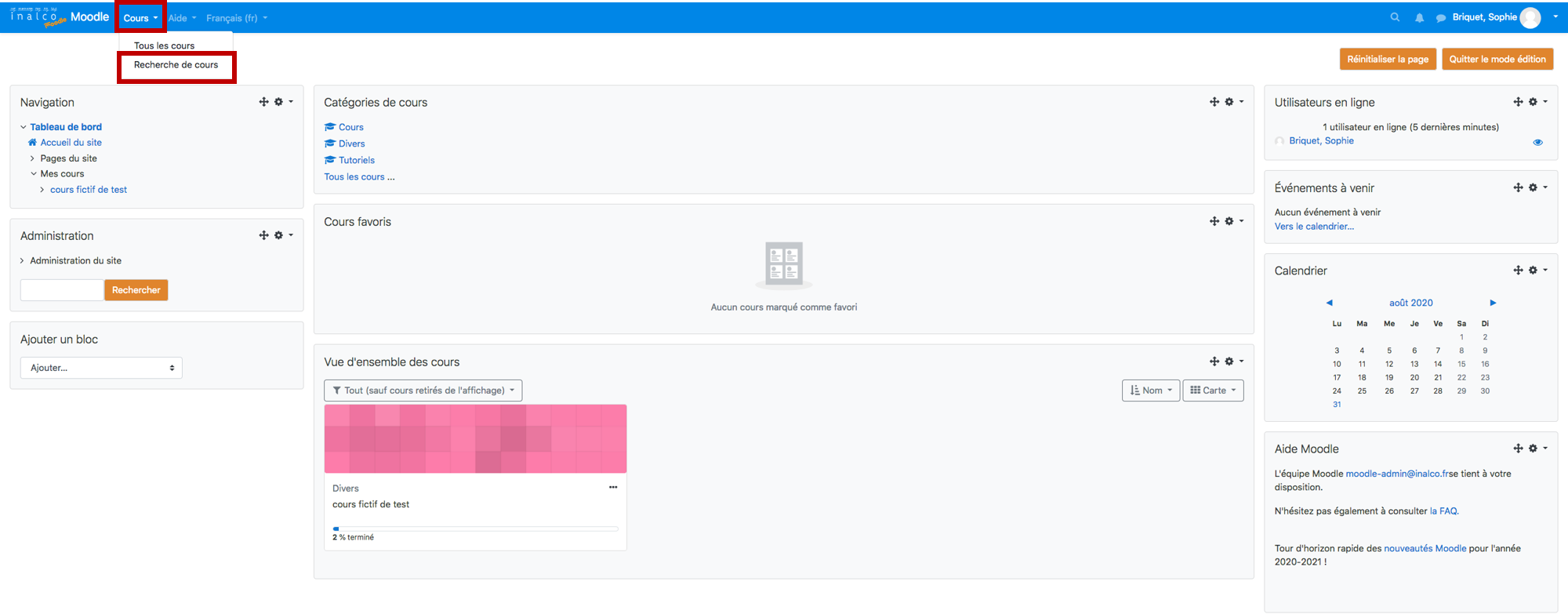

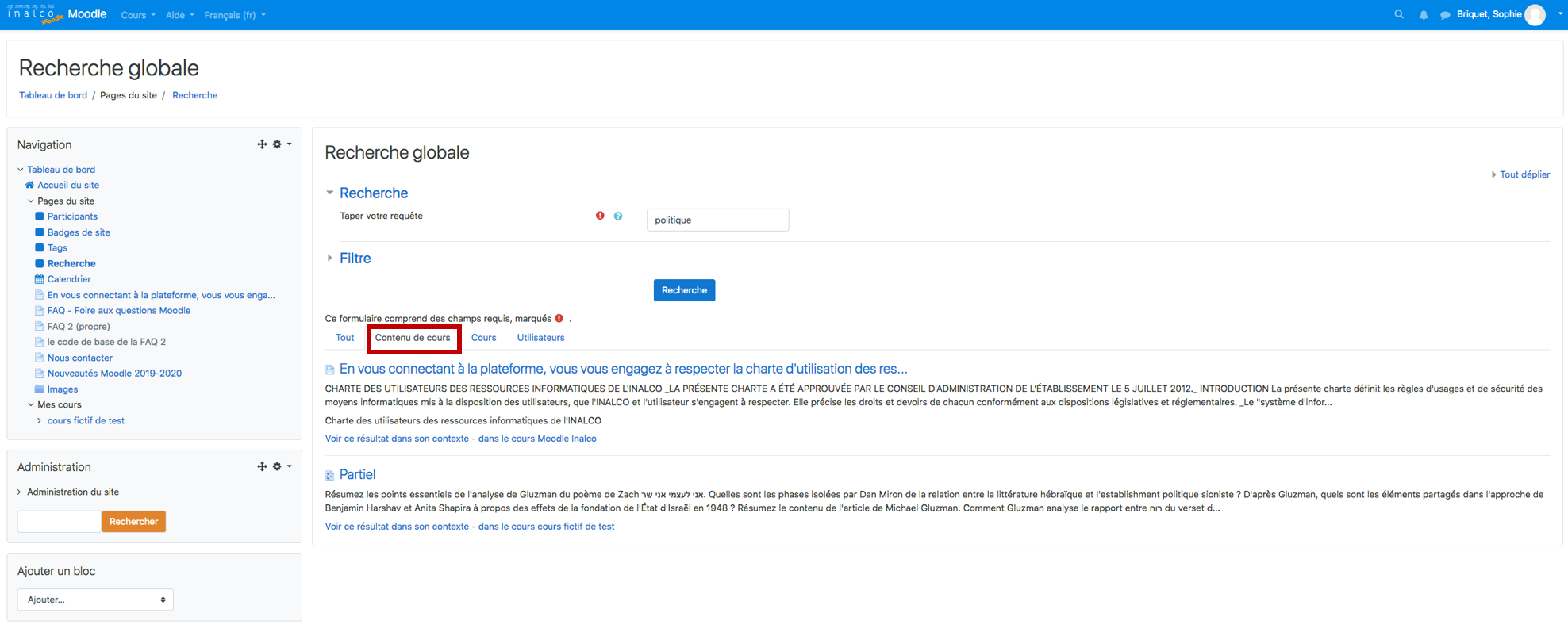

Dans le menu de la nouvelle plateforme Moodle, certains éléments ne sont plus affichés.

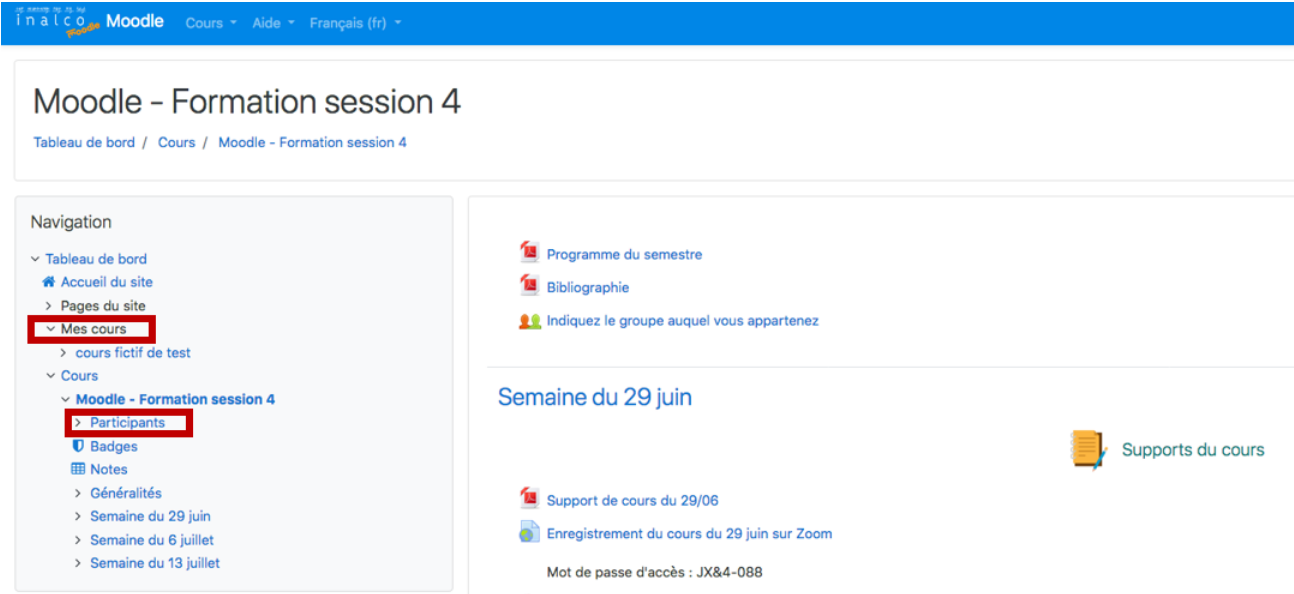

Dans un espace de cours, le menu du haut ne propose plus d'accéder à "Mes cours", "Ce cours" (activités et ressources du cours) et "Participants". Désormais, pour accéder à vos cours et aux participants du cours, il faut aller dans le menu du bloc "Navigation" :